Waspada terhadap munculnya Virus Baru.. Virus Merah Jambu..sering diidentikkan dengan rasa "aneh" yang hinggapi hati-hati yang lalai, lalai dari mengingat Allah, lalai beribadah, lalai pada keinginan, hasrat tuk raih Syahid.. dan lalai terhadap tujuan akhir yang akan ditempuh.. dan tanpa disadari, bisa menggeroti file-file rasa ikhlas dalam dada, merusakkan imun amal, membuat pipi bersemu merah, angan pun melayang tak tentu arah, lalu mengacaukan sistem pertahanan hard disk Iman ..

Hati-hati !! karena virus hati tak dapat diawasi keberadaannya..tak dapat dikenali wujudnya.. It's very danger untuk lebih kita cermati, untuk lebih kita hayati keberadaannya.. hingga kita pun harus tahu tanda munculnya Virus Merah Jambu.. harus bisa meraba apa yang seharusnya kita rasa..rasa yang tak terkendali, asa yang terus menari, angan yang terus melayang, harap yang masih bertahan..ada ingin yang terus gayuti kalbu. Ahh..Virus Merah Jambu.. begitu indah untuk di rasa, begitu resah yang membara.. saat mengingat dia.. saat bersamanya, saat temui sosoknya - dia dan hanya dia.. seseorang yang spesial untuk kita, yang berarti untuk kita..seseorang yang merajai tiap langkah kita, seseorang yang.. Ehm.. begitu mempesona..

Virus Merah Jambu..bagaikan darah yang mengalir saat melewati tiap aliran nadi kita, merusakkan kabel - kabel darah yang ujungnya selalu di gayuti oleh setan yang selalu tertawa lebar melihat kegagalan kita meraih RidhoNya.. Dan Virus Merah Jambu pun menembus ke ulu hati.. meluluhlantakkan pusat sistem otak syaraf dan akal kita.. Let's talk about it..

Yup.. Virus Merah Jambu.. ©VIRUS CINTA©.. yang paling melenakan kita, paling berbahaya dari virus komputer akal yang pernah ada.. Virus Merah Jambu bisa timbul karena ada tangan dan pihak ketiga yang menelusup ke tiap sanubari kita, yang munculkan was-was pada diri kita..ketika kita tak bersamanya..saat tak bertemu dengannya.. ketika dan ketika.. segala waktu kita persembahkan untuknya.. Yang ada hanya resah terasa, dan rasa cinta yang kobarannya kalahkan api membara, yang penanya setajam pisau rajam, yang mulutnya, matanya, bibirnya, hidungnya, tangannya, sekujur tubuhnya.. selalu bertasbih namanya..selalu menyebut namanya.. Dan.. aacchh.. CINTA.. nama yang begitu indah dan bermakna..

Tak heran rasanya kalau mendengar / baca kisah si Virus Merah Jambu alias 'cinta'..bagaimana tajamnya pisau cinta yang 'singgah' ke hati majnun dan laila.. Karena pada tiap manusia menginginkan cinta, membutuhkan cinta, karena 'cinta' menimbulkan keasyikan, kesetiaan, kemesraan dan rasa kasih sayang, lalu mempertahankan cinta dengan taruhan nyawa, harta atau bahkan tahta sekalipun jadi tidak mengapa..

Akan tetapi bila rasa mulai pudar, bila rasa mulai sirna..suasana hati jadi berubah..rasa setia jadi ingkar-curiga..asyik dan mesra jadi bosan-memuakkan, kasih sayang menghilang, rasa ingin bersama jadi pengen berpisah, berjauhan, tidak tegur sapa..endingnya broken heart..putus cinta..N' sekali lagi.."Cinta"..trus menyerang, memadamkan api yang mulai berkobar..

Perhatikan apa yang difirmankan Allah dalam Surat Al Jaatsiyah (45) : 23.."Maka pernahkah kamu melihat orang yang menjadikan hawa nafsunya sebagai tuhannya dan Allah membiarkannya sesat sesuai dengan ilmuNya dan Allah telah mengunci mati pendengaran dan hatinya dan menjadikan tutupan atas penglihatannya ? Maka siapakah lagi yang akan memberikan petunjuk sesudah Allah (membiarkannya sesat) Maka mengapa kamu tidak mengambil pelajaran ?".

Amati sekali lagi Surat Al Baqarah (2) : 65.. "Dan diantara manusia ada orang-orang yang menyembah tandingan-tandingan selain Allah, mereka mencintainya sebagaimana mereka mencintai Allah. Adapun orang-orang yang beriman mereka sangat cintanya kepada Allah..". Astaghfirullah..

Seorang hamba yang dilanda cinta, selalu ingat akan cintanya, selalu ingat akan kekasihnya. Setiap kesempatan akan digunakan sebaik-baiknya untuk memenuhi hasrat cintanya. Begitu juga halnya dengan seorang hamba yang tulus cintanya pada Khaliqnya, ia senantiasa akan selalu ingat kepadaNya. Semua daya upaya dipersembahkan untuknya, meski untuk mempertahankan kebahagiaan hidupnya ia harus mempertaruhkan hartanya, kedudukan, kekuasaan, perniagaan, anak, istri, dan keluarganya, serta tak lupa jiwa raganya pula.

Dalam Firman Allah SWT, Qs At Taubah (9):24.." Katakanlah:"Jika bapa-bapamu, anak-anakmu, saudara-saudaramu, isteri-isterimu, kaum keluargamu, harta kekayaan yang kamu usahakan, perniagaan yang kamu khawatiri kerugiannya, dan rumah-rumah tempat tinggal yang kamu sukai, lebih kamu cintai daripada Allah dan RasulNya, dan berjihad di jalanNya, maka tunggulah sampai Allah mendatangkan keputusanNya. Dan Allah tidak memberi petunjuk kepada orang-orang fasik".

Rasulullah SAW bersabda : "Barang siapa cinta karena Allah, benci karena Allah, memberi karena Allah dan tidak mau memberi kecuali karena Allah, maka dia sudah menyempurnakan imannya". (HR. Abu Daud) ; "Tidaklah seorang hamba mendapatkan manisnya Iman kecuali harus terdapat di dalam hatinya 3 aspek berikut : Hendaklah Allah dan RasulNya paling ia cintai dibanding yang lainnya, hendaklah ia mencintai seseorang hanya karena Allah, dan hendaklah ia benci untuk kembali pada kekufuran setelah Allah selamatkan ia sebagaimana ia benci untuk dilemparkan kedalam api neraka" (HR. Bukhari Muslim).

So.. Virus Merah Jambu.. yang menguasai hati.. jika kita tegas menyikapinya, jika kita bisa rusak jaringannya (atau mampu jadi 'hacker' nya hati), jika kita mampu mengendalikannya, jika kita tahu keberadaannya.. niscaya hati mampu mengontrol semua perilaku kita, semua cinta kita jadi terkendali karena Hati adalah pengendali. Jika ia baik, baik pula perbuatannya. Jika ia rusak, rusak pula perbuatannya. Maka menjaga hati dari kerusakan adalah wajib, apalagi Virus Cinta..

Mencintai Allah seperti kekasih.. Allahu Akbar !! (Ya Allah..jadi rindu dech sama Allah !!), tiap disebut namaNya.. bergetarlah hati kita (Surat Al Anfaaal (8) : 2.."Sesungguhnya orang-orang yang beriman ialah mereka yang apabila disebut nama Allah gemetarlah hati mereka, dan apabila dibacakan kepada mereka ayat-ayatNya, bertambahlah iman mereka dan hanya kepada Allah mereka bertawakkal".. Subhanallah), ada pesona alam yang kita kagumi, dari ciptaannya sekecil atom sampai yang membentang di jagad raya, tak ada yang dapat menandinginya.. Lalu bagaimana khabarnya..Hai Virus Merah Jambu ?? Apakah sudah tahu keberadaanNya ?? Apakah sudah terkendali ?? Atau sudah musnah ?? Kuraba lagi sendi-sendi hati.. Alhamdulillah..sudah terkendali, Alhamdulillah..sudah tiada.. Kini yang ada hanya cinta untukNya.. Yup, Cinta untuk Allah yang tak dapat ditandingi hasratnya, yang tak dapat dicerna maknanya..Subhanallah..

"Katakanlah : jika kalian memang cinta kepada Allah, maka ikutilah aku, pastilah Allah cinta kepada kalian dan mengampuni dosa-dosa kalian dan Allah itu Maha Pengampun lagi Maha Penyayang" (Qs. Ali'Imran (3) : 31).

Pisau tak selamanya dapat membunuh seseorang... penapun terkadang lebih tajam dari sebilah pisau. Maka amati 'hati' dengan cara yang ma'ruf..luruskan niat dan bertawwakallah pada ALLAH SWT.

Ya Allah, karuniakanlah kepada kamu cintaMu dan cinta orang-orang yang mencintaiMu, serta amal yang menyampaikan kami kepada cintaMu.. (Dari berbagai sumber "Cinta" yang tersedia !!).

------------------

Dedicated for: " . " yang pernah menghuni 'hati'..Astaghfirullah !! Saat langkah ada didunia maya, tak menapak di bumi-Nya .. Lalu, kucoba kembali atur gelombang asa.. Robbi kudengar panggilanMu tuk meniti jalan RidhoMu..

Mas Romi, bagaimana ya teknik meningkatkan nilai IPK saya. Selama ini nilai IPK saya di bawah 3 terus nih. Tolong saya mas. (Nanang, Padang)

Mas Romi, bagaimana ya teknik meningkatkan nilai IPK saya. Selama ini nilai IPK saya di bawah 3 terus nih. Tolong saya mas. (Nanang, Padang) Ketika ada pertanyaan, sebenarnya sistem seperti apa yang disebut benar-benar aman, maka mungkin jawaban yang pas adalah seperti apa yang dikatakan Eugene H. Spafford di bawah:

Ketika ada pertanyaan, sebenarnya sistem seperti apa yang disebut benar-benar aman, maka mungkin jawaban yang pas adalah seperti apa yang dikatakan Eugene H. Spafford di bawah: Seperti saya singgung di

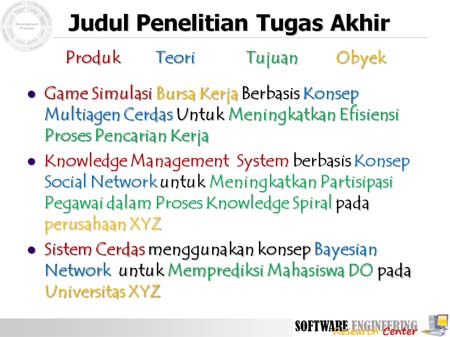

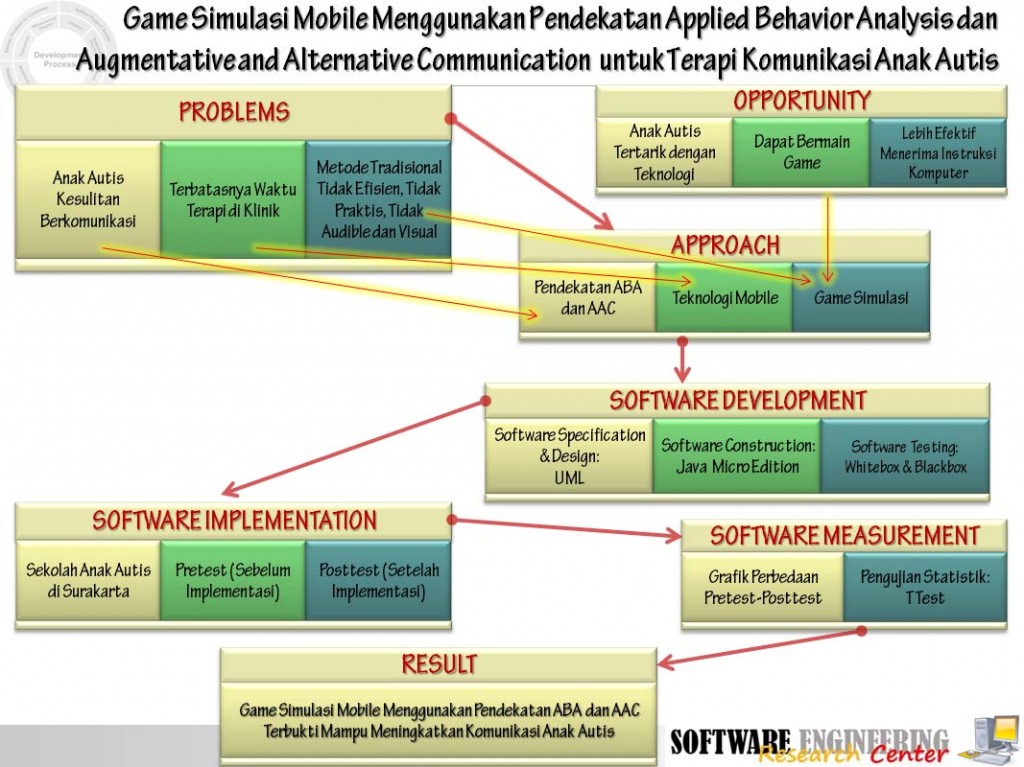

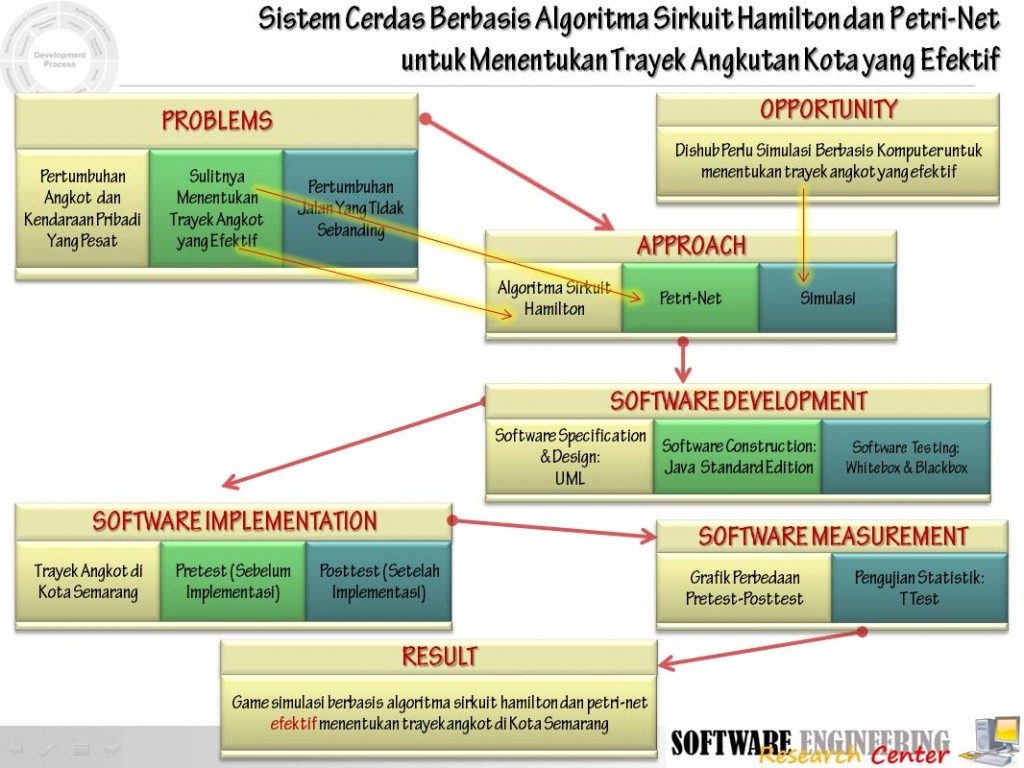

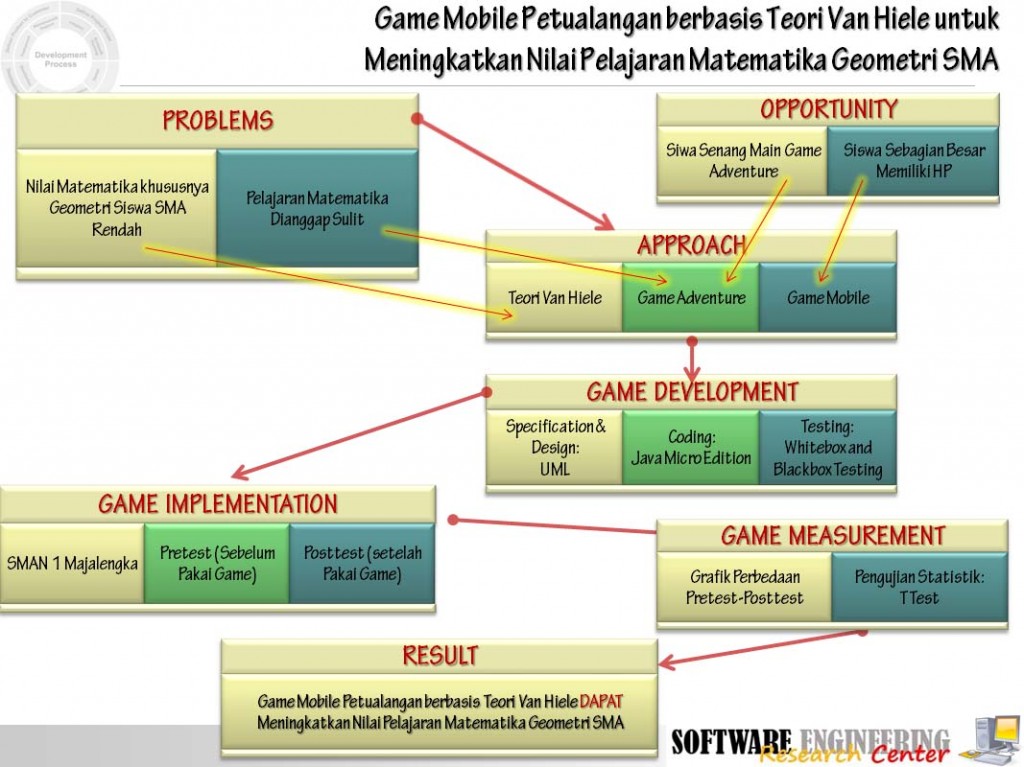

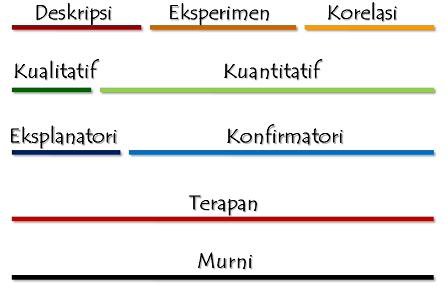

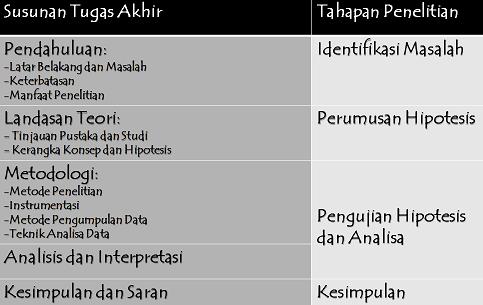

Seperti saya singgung di  Puyeng dengan skripsi atau tugas akhir? Jangan kuatir, semua orang memang pernah mengalaminya. Nikmati dan warnai kehidupan akhir kampus dengan membuat tugas akhir yang bagus dan berkualitas. Sayang empat tahun proses pembelajaran kita kalau diakhiri dengan tugas akhir berkualitas rendah atau bahkan mengotorinya dengan membajak skripsi orang lain. Tugas akhir itu secara umum seharusnya berupa penelitian, meskipun beberapa jurusan ada yang mensyaratkan cukup dengan desain produk. Seri artikel ini sifatnya wajib dibaca

Puyeng dengan skripsi atau tugas akhir? Jangan kuatir, semua orang memang pernah mengalaminya. Nikmati dan warnai kehidupan akhir kampus dengan membuat tugas akhir yang bagus dan berkualitas. Sayang empat tahun proses pembelajaran kita kalau diakhiri dengan tugas akhir berkualitas rendah atau bahkan mengotorinya dengan membajak skripsi orang lain. Tugas akhir itu secara umum seharusnya berupa penelitian, meskipun beberapa jurusan ada yang mensyaratkan cukup dengan desain produk. Seri artikel ini sifatnya wajib dibaca

Mas Romi, saya mahasiswa jurusan ilmu komputer semester akhir, dan sudah harus masuk ke pembuatan tugas akhir. Bagaimana menguji tema dan judul penelitian yang saya buat, bahwa itu sudah ada di jalur yang benar. Mohon pencerahannya. Terima kasih (Budi, Universitas Indonesia)

Mas Romi, saya mahasiswa jurusan ilmu komputer semester akhir, dan sudah harus masuk ke pembuatan tugas akhir. Bagaimana menguji tema dan judul penelitian yang saya buat, bahwa itu sudah ada di jalur yang benar. Mohon pencerahannya. Terima kasih (Budi, Universitas Indonesia)